ABSTRAK Kanker paru-paru tetap menjadi salah satu penyebab utama kematian terkait kanker, dengan diagnosis dini sangat … Model Pembelajaran Mendalam Baru Berbasis Kerangka Penilaian Tingkat Keparahan Nodul Paru Kanker Menggunakan Citra CTRead more

Bulan: Juni 2025

Penelitian tentang Aplikasi Model Intervensi Realitas Virtual Imersif (IVRT) dalam Konteks Kecemasan Komputer pada Lansia

ABSTRAK Kecemasan Komputer Lansia (ECA) sering muncul ketika orang dewasa yang lebih tua menggunakan alat digital, … Penelitian tentang Aplikasi Model Intervensi Realitas Virtual Imersif (IVRT) dalam Konteks Kecemasan Komputer pada LansiaRead more

Roda Gila Prosumsi : Bagaimana Platform Video Pendek Mengurangi Kesenjangan Produksi Digital

ABSTRAK Sebagian besar studi tentang kesenjangan digital berfokus pada akses ke teknologi digital dan kemampuan individu … Roda Gila Prosumsi : Bagaimana Platform Video Pendek Mengurangi Kesenjangan Produksi DigitalRead more

Menuju Realitas Terperluas dalam Respons Darurat: Pedoman dan Tantangan untuk Antarmuka Tertambah yang Ramah bagi Responden Pertama

ABSTRAK Seiring dengan semakin populernya teknologi Extended Reality (XR), berbagai domain berupaya untuk mengintegrasikannya ke dalam … Menuju Realitas Terperluas dalam Respons Darurat: Pedoman dan Tantangan untuk Antarmuka Tertambah yang Ramah bagi Responden PertamaRead more

Grafik Pewarnaan Total Dengan Derajat Maksimum Besar

ABSTRAK Kami membuktikan bahwa untuk setiap grafikmathematical equation, jumlah total kromatikmathematical equationadalah paling banyakmathematical equation. Ini … Grafik Pewarnaan Total Dengan Derajat Maksimum BesarRead more

Menerapkan strategi pengalaman pengguna untuk meningkatkan ruang perpustakaan NHS

Abstrak Studi ini mengeksplorasi penerapan strategi pengalaman pengguna (UX) untuk meningkatkan lingkungan belajar di Leeds General … Menerapkan strategi pengalaman pengguna untuk meningkatkan ruang perpustakaan NHSRead more

Tempus: Sistem Pengujian Mutasi Evolusioner pada Sistem Berbasis Peristiwa dengan Generasi Individu Berbasis Profil

ABSTRAK Pengujian mutasi telah berhasil diterapkan pada beberapa bahasa pemrograman. Meskipun bermanfaat untuk pengujian perangkat lunak, … Tempus: Sistem Pengujian Mutasi Evolusioner pada Sistem Berbasis Peristiwa dengan Generasi Individu Berbasis ProfilRead more

Transformator Sentimen Aspek Lintas-Domain yang Terkontekstualisasi: Pendekatan Berpusat pada Aspek yang Berbutir Halus untuk Analisis Sentimen yang Sadar Konteks yang Ditingkatkan

ABSTRAK Analisis sentimen yang peka terhadap konteks (CASA) semakin penting karena sifat sentimen yang kompleks dalam … Transformator Sentimen Aspek Lintas-Domain yang Terkontekstualisasi: Pendekatan Berpusat pada Aspek yang Berbutir Halus untuk Analisis Sentimen yang Sadar Konteks yang DitingkatkanRead more

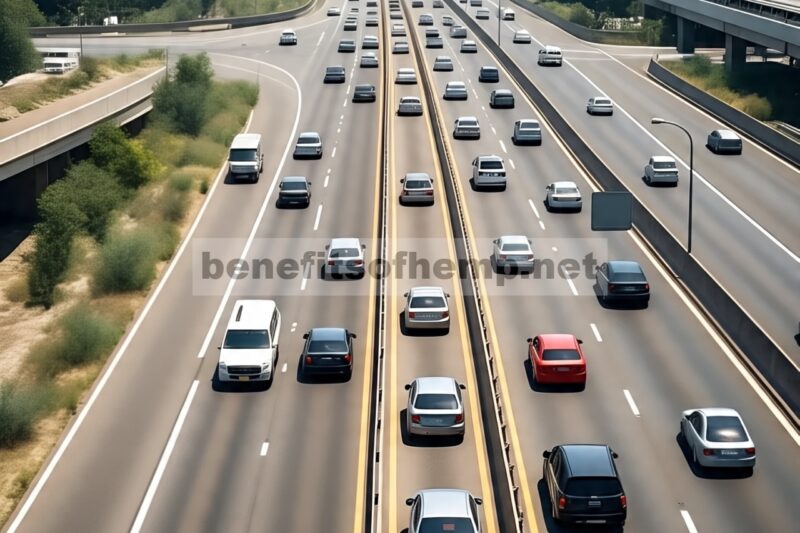

Pendekatan Pembelajaran Terfederasi yang Efektif untuk Deteksi Intrusi yang Aman, Terskala, dan Terprivasi di Internet Kendaraan

ABSTRAK Perkembangan pesat kendaraan yang terhubung dalam Internet of Vehicles (IoV) telah menimbulkan tantangan keamanan dan … Pendekatan Pembelajaran Terfederasi yang Efektif untuk Deteksi Intrusi yang Aman, Terskala, dan Terprivasi di Internet KendaraanRead more

Mengintegrasikan Aplikasi Ilmiah ke dalam Pendidikan Teknik Melalui Perangkat Lunak Simulasi Interaktif

ABSTRAK Banyak mata kuliah teknik yang terutama menekankan instruksi teoritis, yang tidak hanya menghambat pengembangan keterampilan … Mengintegrasikan Aplikasi Ilmiah ke dalam Pendidikan Teknik Melalui Perangkat Lunak Simulasi InteraktifRead more